主页 > 放imtoken钱包安全吗 > imToken钱包被盗经典案例分析

imToken钱包被盗经典案例分析

imtoken钱包丢币有四种情况:

1.无备份

2.备份丢失

3.忘记密码

4. 备份错误

没有备份,相信大家都知道,在使用去中心化钱包的时候,第一件事就是备份私钥!其实我想说的一个案例是,有一个北京用户联系我,说他备份了两部手机的私钥,但是两部手机都掉海里找不到了。当我到达时,里面大约有数十万资产,我问我该怎么办。

我问他用的是什么手机,有没有开启云备份,有没有用物理媒体备份助记词。他说自己用的是安卓手机,没有开启云备份,也没有复制助记词。这是典型的备份丢失案例,在这种情况下,首先他不应该将备份存储在移动设备中,这是第一个危险点。

其次盗币通过什么方式,他的备份过于集中,很容易丢失。如果手机被盗或损坏无法开机,他没有考虑。最后,他没有使用物理介质,也就是手写的助记词进行存储,可以说是目前最安全的备份方式。使用imToken,如果要更改钱包密码和交易密码,还需要导入助记词并重置。密码。

让我向您解释一下什么是备份错误。备份错误有两种,一种是钱包备份目的地识别错误,另一种是备份复制错误。

第一种情况是我有两个钱包,钱包A和钱包B,我的钱包A有数字资产,钱包B没有数字资产,但是当我要备份钱包A的时候,我的私钥B钱包被误备份了,因为钱包地址是一串42位的hash值,普通用户很难识别,难免粗心大意,所以很容易出现这种情况。

第二种情况是我在备份当前钱包时,复制了助记词或私钥错误或不清楚,导致后续导入钱包,无法找回之前的钱包。

有位60多岁的老人拍了一张他的助记词发给我,说输入他的助记词后显示错误。按理说我们团队有规定,我不能向用户索要私钥,但我看不懂,但老人家说他很着急,必须让我帮忙。找到后,我替他查了字,发现基本上是抄错了。当然,最后一个效果很好,我也让他马上换了钱包。

其实这两种情况很容易解决。我们只需要在每次备份后进行二次验证,重新导入备份钱包,验证有效性即可。

让我分享一些被盗硬币的案例。一般来说,盗窃案件分为两种:一种是自盗盗币通过什么方式,另一种是专业黑客作案。先给大家讲两起自盗案例:在广东深圳,有一天,一位女性用户给我打电话,告诉我他的价值约3万的数字资产被盗。一些线索,首先,客户告诉我,她其实是一个普通的家庭主妇,很少与外界交流,大部分时间都在家里度过。

其次,她觉得自己不懂数字资产,怕忘记私钥和密码,所以把私钥的事情告诉了家人,让他们帮忙保管。

另外,她当时被盗的资产并不多,价值不到3万元。我认为被黑客攻击是非常困难的,因为黑客攻击她的成本远高于“利润”。 ”。

并且通过Etherscan上的地址查询,我发现小偷在盗取了他的资产后,并没有立即“卖掉赃物”,而是在新的地址中没有任何动静。这种情况无非是两种心理:

1.这个人很了解行情,最近行情不好,不想卖;

2.小偷是身边作案的人,所以怕吓到蛇。很快就排除了第一点的嫌疑,所以最后所有的“点”都指向了她身边的一个人,也就是她的姐夫;

当然,这件事最后还是得到了妥善解决,她和家人一起找到了姐夫,进行了深入的交谈。她的姐夫也主动承认了,把令牌还给了她。

另一起自盗案件来自广东东莞。一位用户打电话告诉我,价值约100万元人民币的数字资产被盗。通过电话交流,他告诉我他的备份在他自己的电脑里。断网的电脑有密码,除了自己以外的任何人都无法进入他的电脑。

但他告诉我,他身边有很多懂数字资产的人,每个人都知道彼此的账户之间有多少代币。查了地址也发现这个人的作案手法非常低端。

同时,新地址被创建,被盗代币被转入,但被盗代币并没有立即“卖出”。结合其他线索,我当时告诉他,有可能是他身边的人作案。他坚持认为这是不可能的,而且他周围有值得信赖的人。

经过一系列的调查,客户也非常配合我。他收集了他朋友的地址并给了我。通过对比,我发现偷的确实是他认识四年的朋友。他的令牌。

后来,偷钱贼讲述了他作案的方法。原来,在他和客户吃饭的时候,客户曾经在公共场合备份了助记词。他不小心拍了一张照片,又等了。过了一会儿,他的数字货币被盗了。

如果不是小偷说出了他的作案手法,涉案人员很难记住这样的事情。可以说,作为数字资产的持有者,我们不能掉以轻心,必须时刻保持安全警惕,有时一个小小的疏忽可能造成无法弥补的损失。

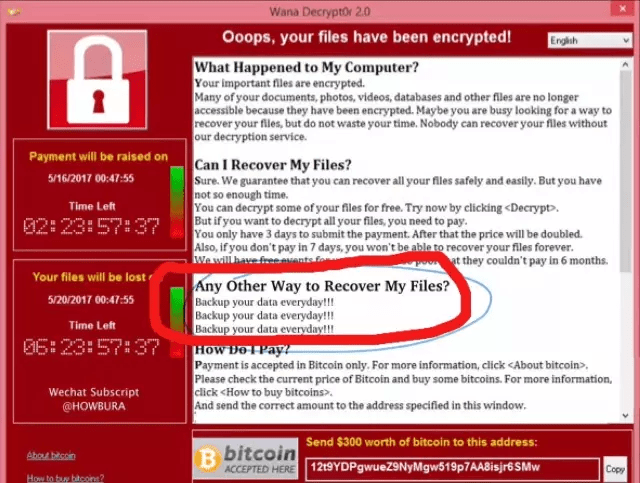

针对专业的黑客攻击,给大家分享一下最常见的黑客攻击方式:

第一种攻击方式是“钓鱼网站”。这是一种比较常见的作案手法。黑客会模仿一些知名的钱包网站、交易所、项目官网。域名也很相似,比如把标准的.com后缀改成.cn或者.io,或者改了某个词。样式,将 a 更改为 e,或添加一个点。

最糟糕的是,黑客付出的代价足以让他们的恶意链接排名高于他们所模仿的网站的正确版本,因此我们使用搜索功能找到的网站很可能是钓鱼网站。减少这种攻击方法的一个有效方法是仔细确认后将这些常用网站添加到我们的浏览器书签中。

第二种攻击是“社会工程攻击”。这种攻击方式更“耐人寻味”。黑客会冒充社区知名人士,或冒充imToken等官员,向你索要代币或私钥。我遇到过一个案例,这个黑客冒充区块链社区知名人士的微信账号,甚至模仿了知名人士的朋友圈半年。每个朋友圈的时间和内容都是一模一样的。是的,微信账号也很像,所以当他冒充别人向用户索要代币的时候,别人一时很难判断。

但实际上,这样的攻击方式主要是利用人性的弱点。只要我们时刻保持警惕,不贪小利,我们还是会避免的。当然,我们可以使用微信笔记等功能来防止上述事件的发生。

第三种攻击是供应链攻击。供应链攻击是指黑客通过向用户提供被篡改或植入木马的应用程序,从而渗透用户系统获取信息的手段。

如很多未经授权的第三方下载网站、云服务、共享资源、破解盗版软件等,可能存在供应链攻击,所以我们一直建议下载imToken时,一定要从我们官方推荐的频道,或者官网。

同时,部分购买硬件钱包的用户也要注意这一点,不要购买二手硬件钱包,或者购买不知名网站或商家的硬件钱包,很容易被别人留下.

最后一种常见的攻击是中间人攻击。这种类型的攻击在硬件钱包或更改计算机或手机的操作能力(例如复制粘贴)上很常见。黑客将监视您的操作。比如你当前要发起一个ETH转账操作,你复制了目标钱包的地址,但是粘贴的时候,地址可能变成了黑客的地址,你可能不知道。 ,被黑“偷梁换柱”。

当然,我上面描述的集中式攻击方式并不是独立的,黑客经常使用组合攻击方式。我最近发现了一个黑客,他使用第一种攻击方法和第二种攻击方法相结合来欺骗用户的私钥。

黑客冒充imToken客服人员提供客服,诱导用户进入钓鱼网站,输入私钥。在这里重申一下,imToken 团队不会以任何理由向用户索要私钥,用户也不要主动将私钥发送给我们的客服人员。